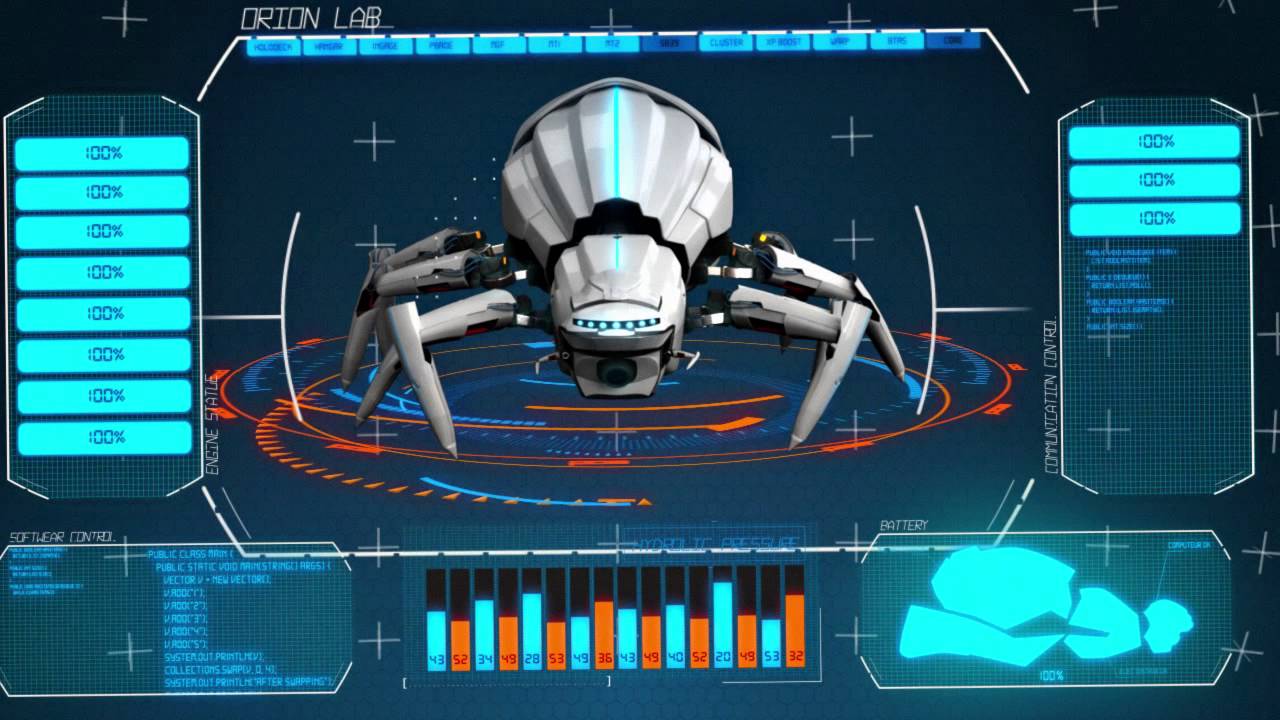

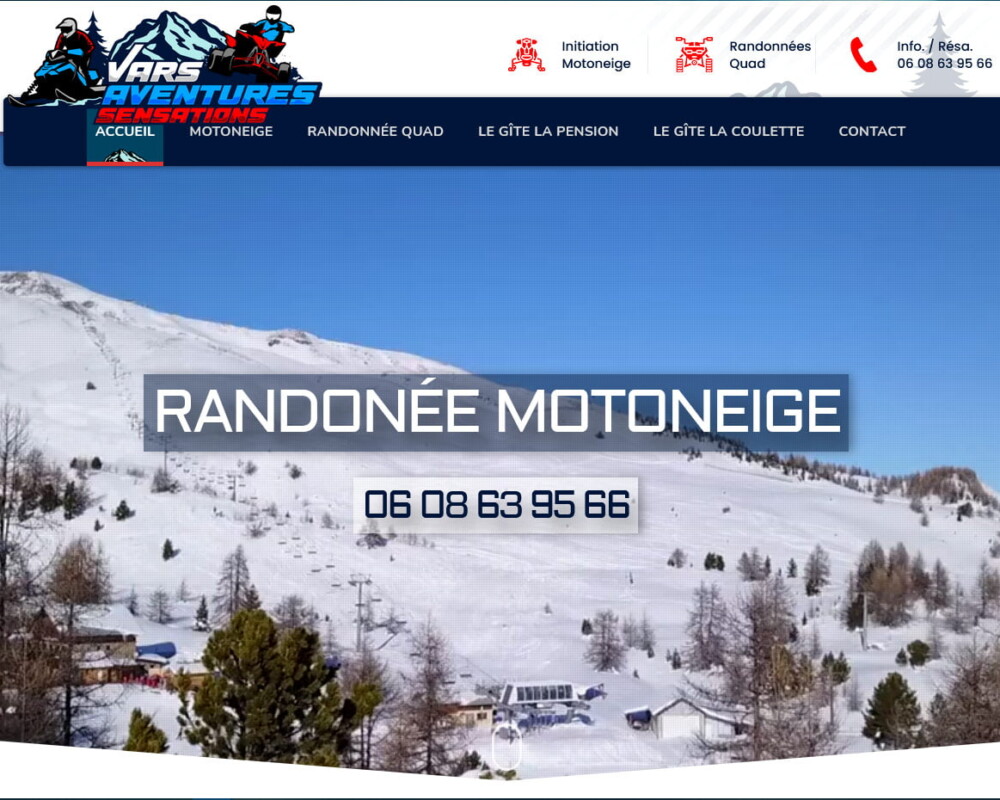

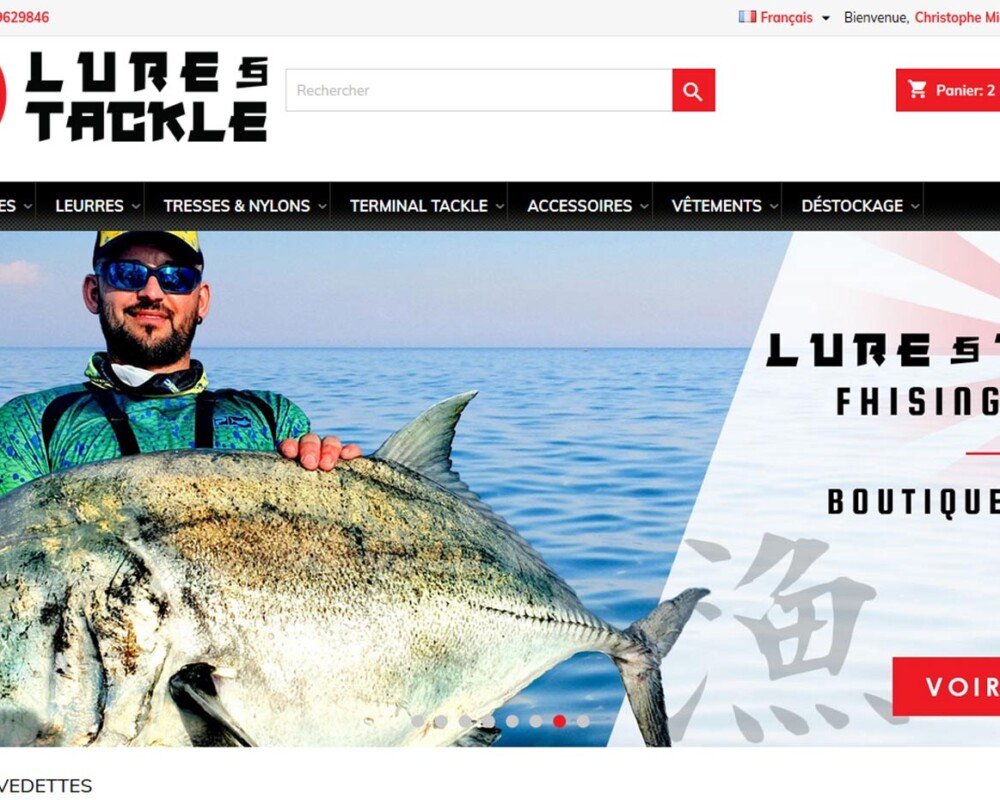

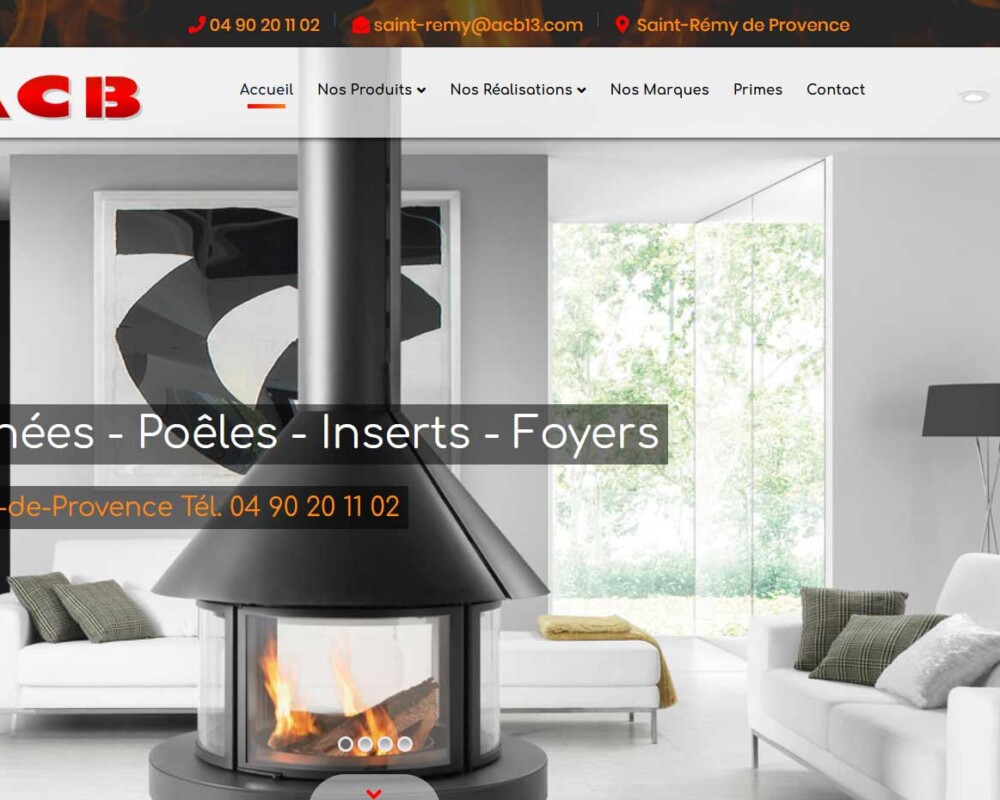

ASPECT / DESIGN

Un site Internet réalisé selon vos envies, il ne vous ressemble pas seulement, il est juste unique ! Des possibilités infinies ! Un résultat professionnel, prestigieux et optimal ! Nous nous occupons de tout ! Laissez-vous guider.

RÉFÉRENCEMENT

Le référencement est un maillon essentiel à la rentabilité de votre site internet, avoir un site attrayant ne suffit pas à se faire connaitre des Internautes. Parce qu’un site sans référencement est comme une maison perdue dans le désert, ORION met tout en oeuvre pour faire de votre site LA STAR DU WEB.

MOBILES / TABLETTES

Votre site se doit d’être consultable par le plus grand nombre de personnes ! C’est pourquoi, nous ne négligeons aucune plateforme ! Aussi bien compatible sur ordinateurs, tablettes, smartphones (Android, IPhone). Profitez de cette polyvalence !

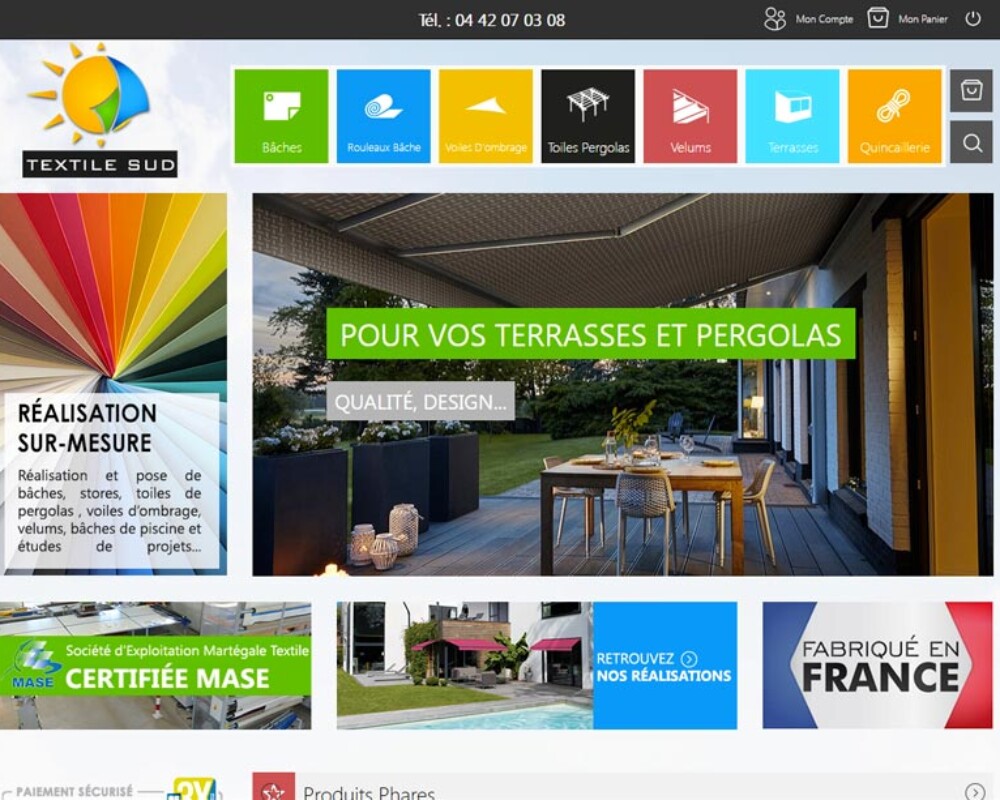

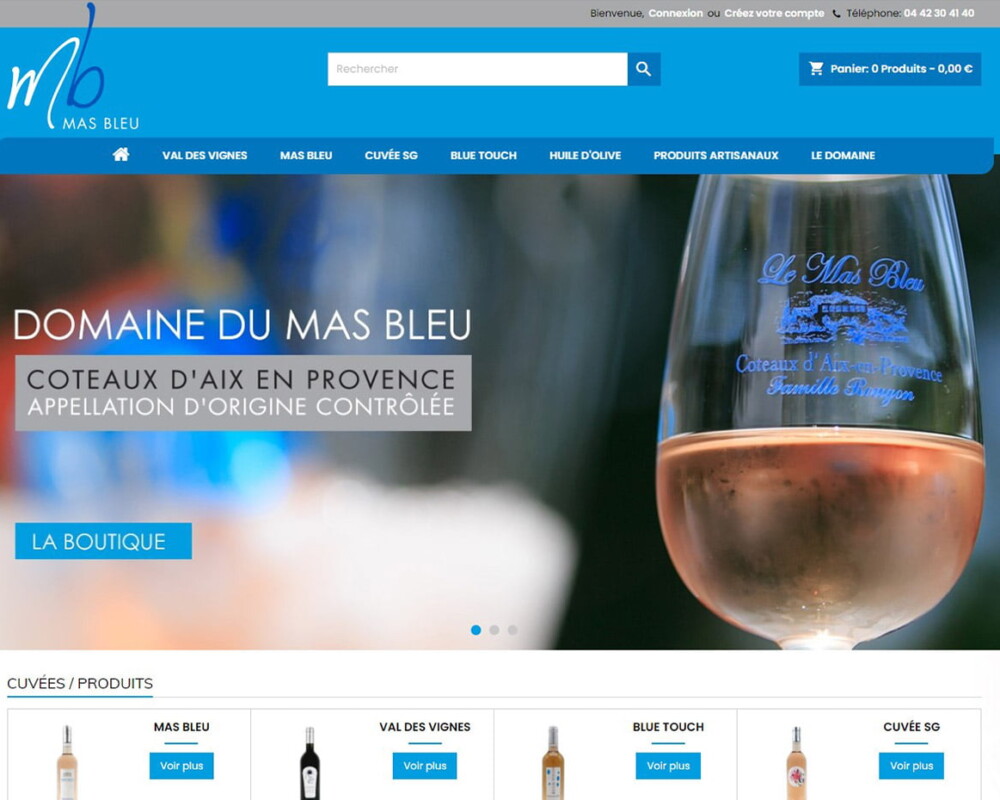

FONCTIONNALITÉS

Un gestionnaire de contenu vous permet de gérer vous-même facilement vos pages ! Les possibilités sont infinies, réservation en ligne, boutique E-commerce, demande de devis, accès membres, galerie photos, prise de rendez-vous, catalogue produits…